La Revolución Cuántica: De la Teoría a la Amenaza Inminente

La computación cuántica nació como una idea revolucionaria a mediados de los años 80, cuando visionarios como Richard Feynman se preguntaron: ¿podríamos utilizar las extrañas propiedades de la física cuántica para crear computadoras radicalmente más potentes? Lo que comenzó como una curiosidad teórica pronto revelaría implicaciones asombrosas.

El verdadero punto de inflexión llegó en 1994, cuando Peter Shor desarrolló un algoritmo que sacudió los cimientos de la criptografía moderna. Su método podía descomponer números gigantescos en sus factores primos con una velocidad inimaginable. Para poner esto en perspectiva: problemas que tomarían miles de millones de años en nuestras mejores computadoras actuales podrían resolverse en minutos con máquinas cuánticas adecuadas.

Lo más inquietante es que toda nuestra infraestructura digital —desde nuestras contraseñas bancarias hasta comunicaciones gubernamentales y militares— está protegida principalmente por estos “candados matemáticos” que un computador cuántico podría abrir fácilmente. Cuando estos sistemas de seguridad se diseñaron, los computadores cuánticos prácticos parecían tan lejanos como los viajes interestelares.

Mientras la computación cuántica promete revolucionar:

- Medicina: Diseñar fármacos contra el cáncer simulando moléculas complejas

- Materiales: Crear baterías ultraeficientes o superconductores revolucionarios

- Entrenar sistemas de inteligencia artificial con datos a escala planetaria

…su sombra es igual de grande: todo lo que protege nuestra vida digital hoy podría volverse obsoleto. Imagina que un ciber criminal con tecnología cuántica pudiera descifrar en minutos lo que hoy es imposible en mil vidas humanas.

¿Dónde estamos hoy?

Durante décadas, estos algoritmos existieron solo en papel mientras los científicos luchaban por construir hardware cuántico viable. Muchos escépticos consideraban que los obstáculos físicos serían insuperables o tomarían siglos resolverse. Sin embargo, los últimos cinco años han visto avances sorprendentes que han acelerado dramáticamente el cronograma. proyectos como el chip Majorana 1 de Microsoft están reduciendo drásticamente la brecha entre teoría y realidad. La inversión global en computación cuántica superó los USD 35 mil millones en 2024.

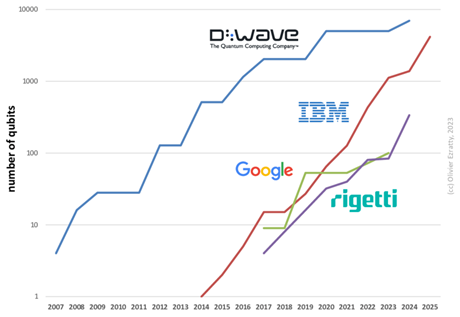

Aunque los primeros prototipos cuánticos ya existen (como los de IBM o Google), son máquinas “en pañales” en comparación a lo que estas podrán ser capaces.

La carrera por desarrollar computadoras cuánticas más poderosas está avanzando rápidamente. Empresas como D-Wave, IBM, Google y Rigetti están empujando los límites tecnológicos, acercándonos a un punto crítico donde esta tecnología tendrá implicaciones transformadoras tanto positivas como riesgosas. , según el Quantum Economic Development Consortium, y se estima que para 2030 ya existirán las computadores cuánticas que puedan ser usadas a nivel practico.

Lo mas preocupante es que Hoy ya esto es un riesgo “Harvest Now, Decrypt Later” (Cosechar Ahora, Descifrar Después), inclusive mientras hablamos poderosos actores están capturando comunicaciones cifradas bajo la estrategia “recolectar ahora, descifrar después”, anticipando el momento en que dispondrán de máquinas capaces de romper nuestros códigos actuales. Información que crees segura hoy podría ser expuesta cuando la computación cuántica madure.

La Solución Definitiva: Criptografía Post-Cuántica (PQC)

La Criptografía Post-Cuántica (PQC) comprende algoritmos criptográficos diseñados específicamente para resistir tanto ataques convencionales como aquellos ejecutados por ordenadores cuánticos. A diferencia de los sistemas criptográficos actuales (como RSA o ECC), que basan su seguridad en problemas matemáticos vulnerables al algoritmo de Shor, la PQC utiliza fundamentos matemáticos diferentes que permanecen robustos incluso ante el poder de cómputo cuántico.

El Instituto Nacional de Estándares y Tecnología de EE.UU. (NIST) lidera globalmente los esfuerzos de estandarización de algoritmos post-cuánticos. Este proceso comenzó en 2016 cuando el NIST, siguiendo indicaciones de la NSA (agencia de seguridad nacional de los estados unidos), lanzó un concurso abierto buscando la colaboración de sectores académicos e industriales para seleccionar estándares PQC robustos6. El objetivo: reemplazar gradualmente los algoritmos vulnerables con alternativas cuánticamente seguras.

En julio de 2022, tras un riguroso proceso de evaluación que comenzó con 64 propuestas iniciales, el NIST seleccionó cuatro algoritmos finalistas para estandarización4:

- CRYSTALS-Kyber: Para cifrado de propósito general e intercambio de claves, elegido por su velocidad y eficiencia con tamaños de clave reducidos.

- CRYSTALS-Dilithium, FALCON y SPHINCS+: Para firmas digitales y autenticación de identidad.

El NIST continúa evaluando algoritmos adicionales como respaldo estratégico y diversificación.

Los estándares definitivos se esperan para finales de 2025, tras lo cual comenzará una fase crítica de adopción. El NIST ha advertido que, aunque estos algoritmos presentan un alto nivel de confianza, las organizaciones deben explorarlos pero no integrarlos en sistemas productivos hasta la finalización oficial de los estándares4.

Sin embargo aunque aún no tenemos una solución definitiva las compañías deben empezar a prepararse hoy.

Plan de Acción para Empresas

El reloj está en marcha: el NIST ha establecido 2030 como fecha límite para retirar los algoritmos que protegen nuestra seguridad digital: RSA, ECDSA y algoritmos similares. Sin embargo, la migración efectiva podría llevar hasta 15 años. Esperar a que la amenaza cuántica se materialice plenamente es una estrategia inadmisible. Es por esto que esto nos concierne a todos y debemos empezar a actuar ahora.

Continuación proponemos una serie de pasos concretos que permitirá a las compañías y organizaciones preparase para este inminente riesgo.

1. Usar Claves Más Fuertes Hoy

Aunque no sean resistentes a ataques cuánticos, el uso de claves más largas retrasa la obsolescencia:

- RSA: Migrar a mínimo 3072 bits (preferiblemente 4096 bits), abandonando completamente RSA-2048 que será deprecado después de 20303.

- Curva Elíptica: Usar curvas de 256 bits como mínimo (como secp256r1), abandonando curvas más débiles como secp224r13.

- Funciones Hash: Implementar SHA-512 o SHA3-256 como mínimo, eliminando cualquier uso de SHA-1 o MD5.

- Cifrado Simétrico: Utilizar AES-256 y AES-512

2. Inventario Criptográfico

Realice un mapeo exhaustivo de todos los sistemas y aplicaciones que utilizan criptografía:

- Identifique dónde se utilizan algoritmos vulnerables (RSA, ECC, DSA)

- Documente tamaños de clave, protocolos y certificados

- No olvide sistemas embebidos, IoT y hardware especializado

3. Evaluación de Riesgos y Priorización

Categorice sus activos según:

- Sensibilidad de la información protegida

- Vida útil requerida (¿necesita permanecer segura después de 2030?)

- Complejidad de actualización

- Impacto operacional en caso de compromiso

4. Migrar Gradualmente a Algoritmos Post-Cuánticos

- Comience a experimentar con los algoritmos seleccionados por NIST (CRYSTALS-Kyber, CRYSTALS-Dilithium, FALCON, SPHINCS+)

- Implemente soluciones “híbridas” que combinen algoritmos clásicos con post-cuánticos para garantizar compatibilidad y seguridad durante la transición

- Priorice sistemas con datos de alta sensibilidad o larga vida útil

5. Mantenerse Informado

- Siga las actualizaciones del NIST sobre la finalización de estándares PQC

- Asista a conferencias especializadas como la Post-Quantum Cryptography Conference programada para mayo de 20253

- Participe en foros y grupos de trabajo relacionados con PQC

6. Desarrollar una Estrategia de Transición

- Establezca un cronograma realista alineado con las fechas límite del NIST (2030-2035)

- Asigne presupuesto específico para la migración

- Identifique dependencias de proveedores y posibles cuellos de botella

7. Fomentar la Agilidad Criptográfica

- Diseñe sistemas con “capas de abstracción criptográfica” que faciliten el reemplazo de algoritmos

- Implemente arquitecturas que permitan actualizar mecanismos de seguridad sin reescribir aplicaciones completas

- Adopte frameworks que soporten múltiples algoritmos simultáneamente

8. Iniciar Pruebas Piloto

- Comience con entornos no productivos para evaluar:

- Impacto en rendimiento

- Compatibilidad con sistemas existentes

- Requisitos de almacenamiento adicionales (las claves PQC suelen ser más grandes)

9. Colaborar con Proveedores

- Pregunte a sus proveedores por sus planes de adopción PQC

- Incluya requisitos de compatibilidad PQC en futuros contratos

- Evalúe alternativas si los proveedores no tienen planes claros de migración

10. Concienciación y Capacitación

- Eduque a los equipos técnicos sobre fundamentos PQC y estrategias de migración

- Concientice a la dirección sobre los riesgos de inacción y las inversiones necesarias

- Desarrolle competencias internas en criptografía moderna

Como advirtió el criptógrafo Bruce Schneier: “La migración a PQC tomará 15 años… y debimos empezar ayer”. No espere a que el riesgo se materialice para comenzar su preparación.